-

correctement leurs zones DNS… Et qu’accessoirement le cas du nom de domaine qui pête parce que la signature n’est plus valide est *JUSTEMENT* ce que DNSSec est supposé faire… Déso pas déso, mais vous faites de la merde, point.

-

Ça te fait péter toute ta sécurité, ça t’oblige à devoir patienter 24h pour modifier un pov’ NS et à repasser 48h après pour remettre tes DS, tu ne peux plus recevoir certains mails critiques (coucou

dane-onlydans postfix), mais soit rassuré, ça permet aux kikoos de continuer -

à faire tranquillement de la merde sans que ça ne se voit !

-

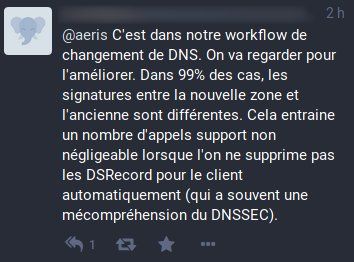

Pour s’éviter des appels au support (où accessoirement tu peux en profiter pour les envoyer chier, les facturer pour le dérangement ou les éduquer à DNSSec), on shoot la sécurité de l’ensemble de ses clients qui eux savent ce qu’ils font et veulent être en sécurité. GG. Vraiment.

-

Ça a été exactement la même chose avec Let's Encrypt, qui au motif que des kikoos ne savaient pas configurer leurs serveurs web ont shooté toutes possibilités d’émission de certificat via HTTPS et réclament désormais HTTP uniquement. GG. Vraiment.

aeris22’s Twitter Archive—№ 73,715

aeris22’s Twitter Archive—№ 73,715