-

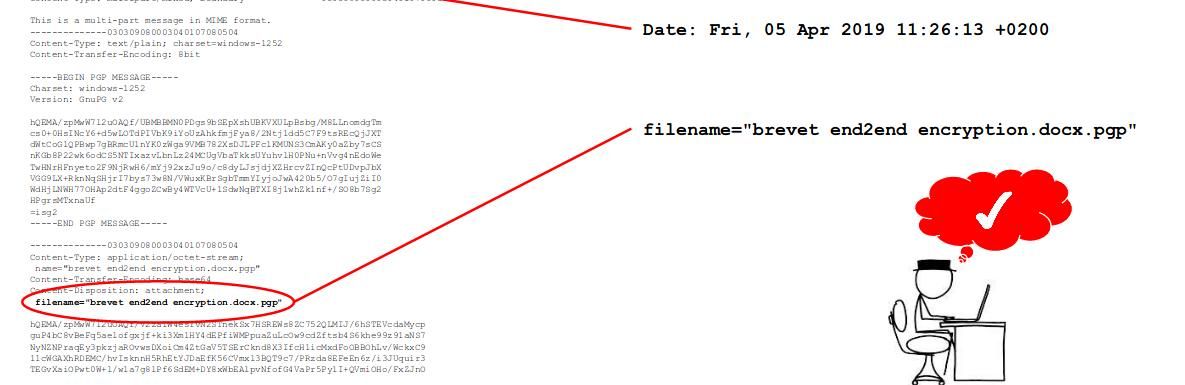

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo Il y a quand même un bout de FUD là-dedans, avec des données bidouillées pour aller dans leur sens. GPG/inline aurait le contenu chiffré mais pas les pièces-joint GPG/MIME aurait tout de chiffré et les pièces joints inaccessibles…

-

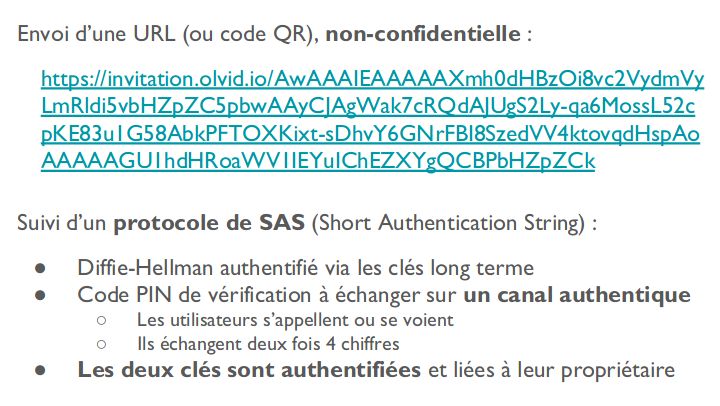

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo Ok, donc en fait vous avez le même problème que GPG de vérification de la clef et vous nécessitez DÉJÀ un canal sécurisé pour que votre application fonctionne…

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo « Eh coucou, mon app **mobile** n’est pas fiable, je peux te **téléphoner** pour confirmer que c’est bien toi ? » 🤔

-

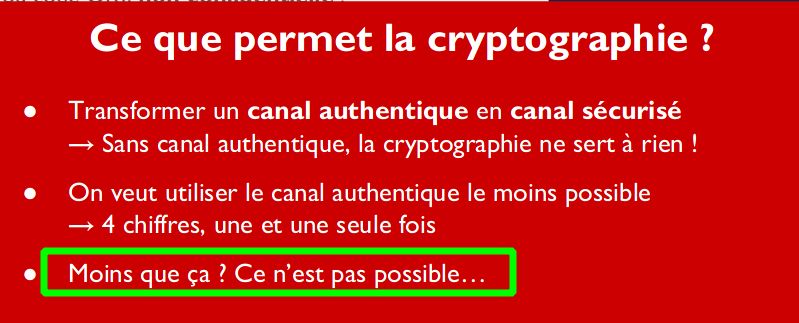

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo C’est **TOUT** le problème de **TOUTES** les solutions « sécurisées » classiques. Et votre système ne repose donc que sur l’existence préalable d’un canal *DÉJÀ* sécurisé, qui est très difficile à atteindre dans la majorité des cas…

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo Quelqu’un leur a parlé de @NiceHashMining ou alors c’est trop tôt encore ? 🤔

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining Un tiers ne peut pas avoir accès aux données, mais Google, Apple et moi si. Est-ce moi qui ai la mauvaise définition de « tiers » du coup ? 🤔

-

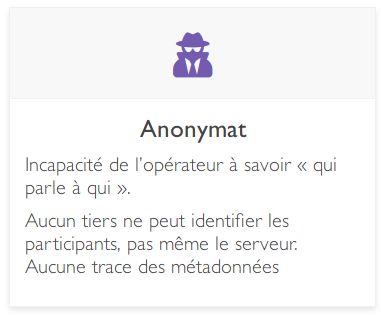

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining C’est un peu con quand on vend une solution 100% anonyme, non ? 🤔 (Et d’ailleurs le « pas même le serveur » est du coup contredit par votre whitepaper…)

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining Il faudra aussi me dire comment vous supporter des données long termes avec des clefs longs termes uniquement utilisées pour de l’authentification (donc pas pour du chiffrement…)

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining Là à chaud, j’ai du coup beaucoup de mal avec votre solution… Vous n’apportez rien de nouveau puisque vous supposez un canal sécurisé pour vérifier les clefs. Donc idem GPG, Signal, Silence & cie à ce niveau.

-

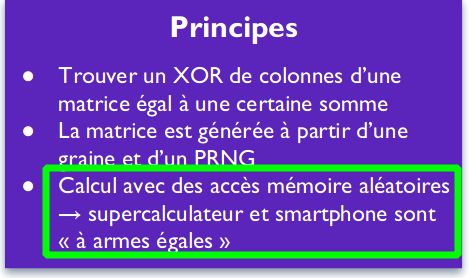

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining L’usage de PFS voudrait dire des messages à durée de vie courte, ou des bidouilles cryptos qui nécessitent une thèse à part entière avant d’être validé.

-

@pylapp @ThomasBaigneres @davlgd @ebothorel @SylvestreCedric @cedric_o @RolandLescure @LaREM_AN @trojette @Bpifrance @ANSSI_FR @cybervictimes @Cyber_TaskForce @CyberCercle @GdrSecInfo @NiceHashMining Et la garantie d’anonymat est vachement mise à mal avec vos assertions, et nécessiterait aussi une étude approfondie pour être approuvée…

aeris22’s Twitter Archive—№ 81,305

aeris22’s Twitter Archive—№ 81,305