-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Je ne connais aucun outil automatique suffisamment élaboré pour aller tenter de récupérer de l’OTP via un gestionnaire de mots de passe installé sur la machine… Un tel outil se vendrait des millions au marché noir. Il ne serait pas utilisé pour récuper 1000$ en arnaque BTC…

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube 2FA est tout sauf sécurisé en soi. Il y a énormément de moyen de le contourner. Ne serait-ce qu’un coup de social engineering pour demander au service l’utilisant de le faire sauter. Ou une boîte mail pas sécurisée qui permet de déclencher la procédure de perte.

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Ça peut être des trucs tout aussi con comme foutre des liens merdiques dans le contenu d’une page pour récupérer ton cookie Google. Même plus besoin du login ni du mot de passe ni de l’OTP 😂

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Et on rappelle aussi qu’un OTP n’est robuste *QUE* si l’attaquant ne connaît pas le mot de passe. Ça empêche juste le bruteforce du mot de passe en forçant l’attaquant à devoir tout reprendre à 0 toutes les 30s.

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Si tu connais le mot de passe, tu n’as plus « que » 10.000 tentatives à faire pour avoir 10% de chance de te connecter.

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Et même à 1000 tentatives par heure, il ne te faut que 41 jours pour péter l’OTP de façon certaines. En 1 semaine tu as déjà 20% de chance d’avoir trouver le truc.

-

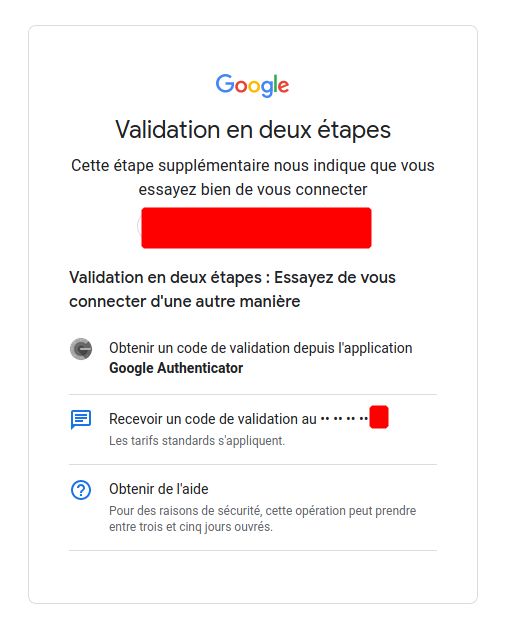

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Dans le cas de youtube, ils ont aussi un fallback vers un OTP SMS. Qui est connu pour être un véritable problème en terme de sécurité (SIM swap). Qui a obligé Orange Free & les autres à réagir : numerama.com/tech/548840-sim-swap-orange-sfr-et-bouygues-telecom-sallient-pour-eviter-les-fraudes.html

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube J’avoue quand même être très intéressé par la méthode employée s’il y avait bien de l’OTP sur le compte Google.

-

@Esseter_dulang @Mikweb_fr @MillotJoseph @calionsbj @FektoMedo @Heliox_Lab @GoogleFR @YTCreators @YouTube Dans le cas de youtube, ils ont aussi un fallback vers un OTP SMS. Qui est connu pour être un véritable problème en terme de sécurité (SIM swap)

aeris22’s Twitter Archive—№ 93,146

aeris22’s Twitter Archive—№ 93,146