-

En fait, si je lis bien, ils ont juste fait un Shamir en répartissant les morceaux entre toi-même et toi-même… 😱 cc @freemindtronic En fait leur « blockchain physique » c’est juste un fucking Shamir sur des tags NFC…

-

Il sera même plus difficile d’aller trimbaler mon cerveau (je risque de me rendre compte que je me le suis fait voler ou cloner) qu’un tag NFC qui est facilement subtilisable et clonable pour être remis en place sans que personne ne s’en rende compte.

-

(J’espère bien entendu trouver un paragraphe ultérieur sur la sécurité de cette clef d’appairage. Sinon je vais rigolu encore plus fort.)

-

existantes au sens cryptologique du terme.

-

Au mieux, leur système se résume donc à *augmenter* la difficulté de mettre la main sur l’ensemble de la clef secrète. En aucun cas ce système n’est une *garantie* que ça n’est pas possible d’y arriver.

-

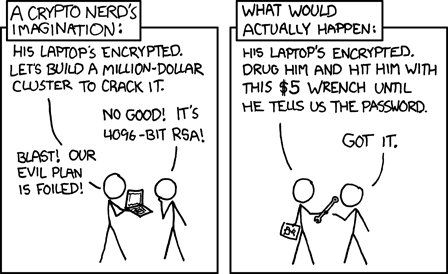

bureau d’en face sera bien plus efficace qu’un super calculateur quantique pour péter RSA ici.

-

sans l’annuler complètement.

-

Et une fois encore, c’est complètement délirant… Plus la donnée sera petite, plus il sera facile pour un attaquant d’avoir une chance de la lire… 10ms pour lire 1 octets, c’est toujours 16× plus probable que 10ms pour en lire 16…

-

Et donc non, il n’est pas difficile et encore moins impossible à un attaquant d’y parvenir. Ce § à lui-seul nécessite une profonde analyse des probabilités théoriques d’attaque pour permettre aux utilisateurs de déterminer eux-même si le risque est acceptable ou non.

-

C’est un risque qui serait éventuellement mitigeable via du martellement de mémoire suite à la fin d’utilisation de la clef en mémoire. 1- Ce n’est pas mentionné dans le papier 2- Ça nécessite d’avoir accès aux détails d’implémentation (ie au code) pour vérifier si c’est le cas

-

ou non

-

Faute d’information, on doit donc supposer le pire : la donnée n’est pas effacer via du hammering de la RAM après utilisation, et persiste donc même après la fin de son utilisation, ie sur bien plus que quelques millisecondes. Et jusqu’à réutilisation du bloc mémoire par le reste

-

de l’application (ie possiblement un temps complètement pas négligeable).

-

(Je vous passe le § sur le « brouillage de mot de passe pour éviter le keylogger », je l’ai déjà évacué tout à l’heure celui-là)

-

de lecture des bouts de clefs.

-

On a vu précédemment qu’un attaquant a une probabilité plus proche de 1 que de 0 d’avoir à disposition tous les morceaux répartis. Avec N=3, il n’y a que 6 permutations possibles. Soit entre « pas bésef » et « cryptographiquement négligeable »…

-

Je suis arrivé au bout du papier. Je fais un récapitulatif donc 😊

-

C’est un système globalement équivalent à la sécurité d’un algorithme de secret de Shamir fr.wikipedia.org/wiki/Partage_de_cl%C3%A9_secr%C3%A8te_de_Shamir dont les parties sont dispersées sur des devices type tag NFC.

-

Donc absolument rien de nouveau sous le soleil, et aucune garantie de sécurité. Vous serez bien plus à l’abri avec une clef FIDO et un gestionnaire de mot de passe conventionnel compatible.

-

Il n’y a de toute façon pas modèle de menace précis de défini. L’auteur n’est pas cohérent sur ce sujet, utilisant par exemple la compromission physique comme un argument contre les systèmes existants en page 1, pour ensuite minimiser son impact pour son propre système en page 5.

-

Soit ton modèle de menace dit que la compromission physique n’est pas possible. Et alors ton système est sans intérêt, n’importe quelle solution existante à base de hardware (FIDO, Yubikey, OTP…) faisant l’affaire.

-

Soit ton modèle de menace dit que la compromission physique est possible. Et alors ta solution ne vaut strictement pas mieux que FIDO, Yubikey, OTP et le reste.

-

Soit ton modèle de menace dit que la compromission physique est possible pour N=1 mais par pour N=3 (ou 10 peu importe ici), et alors tu prends les gens pour des cons.

aeris22’s Twitter Archive—№ 75,716

aeris22’s Twitter Archive—№ 75,716